La gestione efficace dei Data Breach passa anche attraverso il monitoraggio dei ‘segnali deboli’

Il tema del data breach ha assunto un’importanza crescente negli ultimi anni ed è ampiamente dibattuto. In questo articolo si esplora la problematica della differenza del concetto di data breach, come inteso dal Regolamento UE 2016/679 (GDPR), dalla ISO 27701:2019 e dalla ISO 27001:2013. Sono visioni non coincidenti, anche se in gran parte sovrapponibili, e da esse emergono spunti che ci permettono di migliorare la procedura di gestione di tali eventi.

(Nella foto: l'Ing. Monica Perego, è docente al Corso 'Il Data Breach: pianificazione e gestione prima, durante e dopo l’evento)

Le definizioni - La ISO/IEC 27001:2013 - Sistemi di gestione della sicurezza dell'informazione – Requisiti -, mira alla tutela dell'organizzazione relativamente alla sicurezza delle informazioni. Il requisito 6.1.3 “Valutazione del rischio relativo alla sicurezza delle informazioni” considera la riservatezza, integrità e disponibilità delle informazioni e considera gli impatti sull'organizzazione in caso di perdita di tali attributi.

Il Regolamento UE 2016/679, così come la ISO/IEC 27701:2019 - Estensione a ISO/IEC 27001 e ISO/IEC 27002 per la gestione delle informazioni in ambito privacy - Requisiti e linee guida - si occupano della sicurezza dei dati personali; l’analisi dei rischi è volta a garantire i diritti e le libertà degli interessati; in questo caso, la valutazione del rischio relativo alla sicurezza delle informazioni considera gli impatti sugli interessati, in relazione ai diritti ed alle libertà, in caso di perdita di riservatezza, integrità e disponibilità di tali dati.

Gli aspetti considerati più sopra coesistono nella maggior parte dei casi (ovvero quando si tratta di dati personali), ma non in tutte le circostanze che si possono verificare.

Essendo la ISO/IEC 27701:2019 un'estensione della ISO/IEC 27001:2013, è necessario valutare i rischi che considerino gli impatti sia per l'organizzazione (ISO/IEC 27001:2013), che per gli interessati (ISO/IEC 27701:2019). Inoltre, il controllo della ISO/IEC 27001 – A18.1.4 - “Privacy e protezione dei dati personali” - richiede il rispetto della normativa in materia di protezione dei dati personali.

Questa premessa è necessaria per comprendere come il Regolamento UE 2016/679, la ISO/IEC 27001:2013 e la ISO/IEC 27701:2019, affrontano rispettivamente il tema dell’incidente sulla sicurezza delle informazioni/data breach.

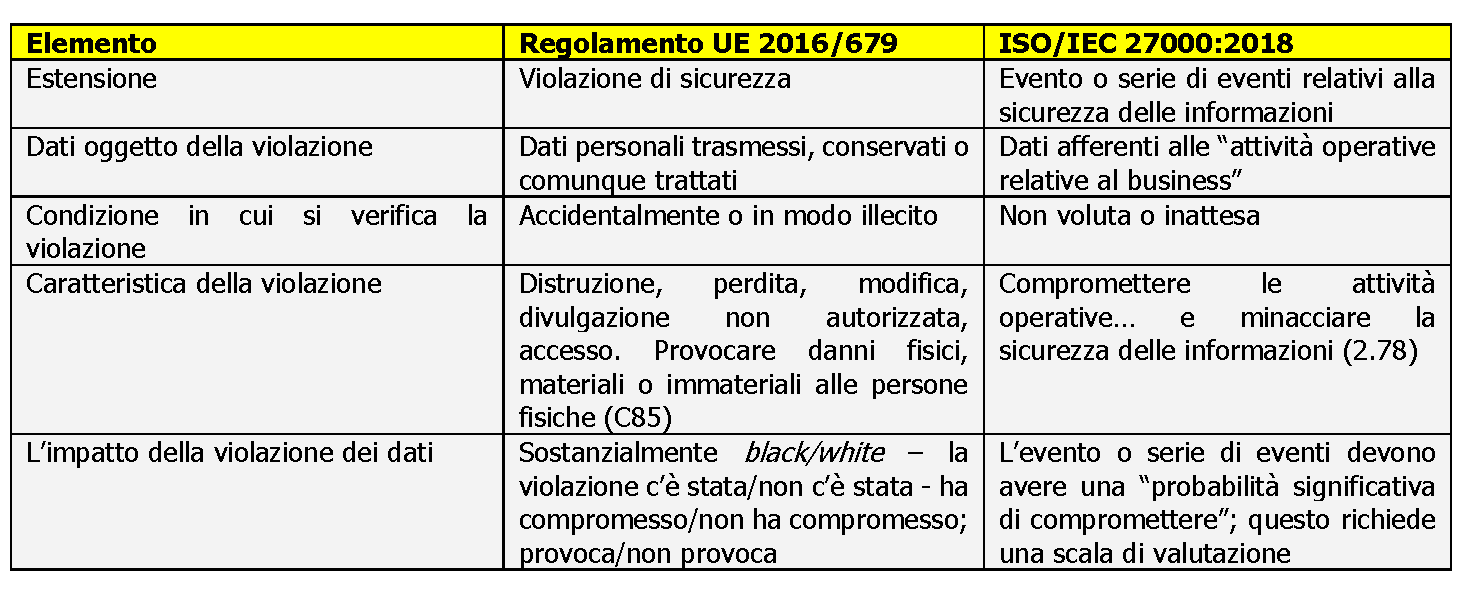

Analizziamo, anzitutto, le definizioni, dalle quali possono essere tratti interessanti spunti:

- Regolamento UE 2016/679 - articolo 4 – definizioni – 12) - Violazione dei dati personali “la violazione di sicurezza che comporta accidentalmente o in modo illecito la distruzione, la perdita, la modifica, la divulgazione non autorizzata o l'accesso ai dati personali trasmessi, conservati o comunque trattati” (C85)

- ISO/IEC 27000:2018 - definizione 2.38) - incidente relativo alla sicurezza delle informazioni - “Evento o serie di eventi relativi alla sicurezza delle informazioni (2.32), non voluti o inattesi, che hanno una probabilità significativa di compromettere le attività operative relative al business e di minacciare la sicurezza delle informazioni (2.78)”

Per quanto tali definizioni siano simili e concettualmente sovrapponibili, qui di seguito si vogliono evidenziare alcune specificità:

Qualche ulteriore spunto di riflessione viene fornito dalla definizione 2.32 “Evento relativo alla sicurezza delle informazioni - un accadimento identificato e relativo allo stato di un sistema, servizio o rete indicante una possibile violazione della politica per la sicurezza delle informazioni o un malfunzionamento dei controlli, o una situazione mai osservata in precedenza che possa essere pertinente per la sicurezza”.

Tale definizione pone l’accento sulla necessità del monitoraggio degli eventi, da un “malfunzionamento dei controlli” ad una “situazione mai osservata in precedenza”; si analizzano cioè quelli che sono comunemente definiti come i “segnali deboli”.

Un segnale debole è il primo indicatore di un cambiamento o di un problema emergente, che potrebbe diventare significativo in futuro; le ISO/IEC 27001 ci invitano a prestare loro la giusta attenzione.

In altri termini solo attraverso il monitoraggio dei “segnali deboli” è possibile effettuare una efficace prevenzione di eventi sulla sicurezza delle informazioni e quindi un evento di data breach. Infatti è evidente, anche alla luce delle definizioni, che gli eventi sulla sicurezza delle informazioni formano un insieme più ampio degli eventi di data breach, in altri termini un data breach è un particolare evento sulla sicurezza delle informazioni.

Conclusioni - Una corretta gestione del Data breach può (o meglio deve) quindi, prendere spunto anche dai suggerimenti che provengono dalla ISO/IEC 27001 senza necessariamente richiedere che le organizzazioni adottino un sistema di gestione basato su questo standard. Cogliere i segnali deboli e agire anche sugli eventi che minano i dati aziendali e non solo quelli che riguardano quelli personali, non può che essere considerata una ulteriore misura di accountability ed i flussi verso il DPO dovrebbero anche considerare tali aspetti.